Cảnh báo: 83% thiết bị IoT chưa được vá lỗi nghiêm trọng

00:10 | Thứ sáu, 23/11/2018 0- 'Ngày An toàn thông tin Việt Nam' có nhiều nội dung thảo luận về nghị định An ninh mạng

- An toàn thông tin: Các phương thức tấn công ngày càng phức tạp

Thông tin này được trình bày tại Hội thảo Ngày An toàn thông tin (ATTT) Việt Nam năm 2018, do Chi hội ATTT phía Nam tổ chức vào ngày 22.11 tại TP.HCM.

Tại hội thảo, TS Trịnh Ngọc Minh - Phó Chủ tịch Chi hội An toàn thông tin phía Nam, cho biết dựa trên các báo cáo ATTT năm 2018 của các công ty CNTT và ATTT uy tín như Cisco, Symantec, Checkpoint… và một số nguồn tin cậy khác, xu hướng về ATTT trên thế giới - nhìn từ khả năng tấn công mạng của tin tặc - cho thấy xuất hiện nhiều kĩ thuật Anti-VM, Anti-Sandboxing để qua mặt các cơ chế phát hiện mã độc (SANDBOX EVASION TACTICS).

Mã độc tống tiền với tính năng tự lây lan của sâu máy tính (cryptoworm), không cần sự can thiệp - hỗ trợ của con người.

Mạng lưới thiết bị kết nối Internet (IoT) và thiết bị di động là mục tiêu khai thác của tin tặc với các mã độc mới. Theo Qualys, 83% thiết bị IoT chưa vá lỗi nghiêm trọng (chỉ 1206/7328 thiết bị phát hiện và được vá lỗi).

“Đào” trộm tiền ảo bằng cách khống chế các máy tính, thiết bị di động và cả IoT đang trở thành phương thức kiếm tiền của tin tặc; tăng trưởng 8500% trong năm qua. Riêng tại Việt nam, hơn 139.000 máy tính bị chiếm quyền điều khiển do nhiễm virus đào tiền ảo W32.AdCoinMiner.

Bên cạnh đó, theo Symantec, mã độc trên thiết bị thông minh tăng trưởng 54% so với 2016. 24.000 mã độc trên thiết bị di động được chặn mỗi ngày; Chỉ có 20% thiết bị sử dụng Android OS được cập nhật bản mới nhất. 63% ứng dụng định nghĩa “mã dạng xám” (grayware) gây rò rỉ số điện thoại; Mã độc cho môi trường thiết bị của Apple tăng mạnh.

Hạ tầng hỗ trợ tấn công theo hướng chuyển biến thông minh: sử dụng dịch vụ tên miền đáng hợp pháp, tin cậy để làm Trung tâm chỉ huy: như GoogleDoc, Dropbox,… để làm “cửa hậu” nối Trung tâm chỉ huy (Command and Control - C2); Có khá nhiều các dịch vụ như Twitter, Microsoft Technet, Github… được mã độc sử dụng để thực thi kết nối C2; Tận dụng khả năng mã hóa để kết nối đến C2 để tránh bị kiểm duyệt, phát hiện.

Xu hướng sử dụng và tái sử dụng tên miền, địa chỉ IP phục vụ tấn công để lấy lại chi phí đầu tư (Return on investment). Thống kê, trên 57% tên miền chứa mã độc được tái sử dụng lại.

Phương thức tấn công - phần mềm độc hại được cài đặt sẵn, như: RottenSys được cải trang thành ứng dụng “Dịch vụ Wi-Fi Hệ thống” được cài đặt sẵn trên hàng triệu điện thoại thông minh hoàn toàn mới.

Bên cạnh đó là xu hướng phương thức lừa đảo phi kỹ thuật (phishing). Thống kê, 82% các nhà sản xuất (manufacturer) xác nhận đã từng bị phishing. Đây cũng là phương pháp tấn công chính vào các cơ quan chính phủ. Ngày 24.1.2018, Cục An toàn thông tin - Bộ TT&TT chỉ ra có ít nhất 75 trang web đặt tại Việt Nam bị lợi dụng để thực hiện tấn công Phishing (lừa đảo) chỉ trong tuần thứ 3 năm 2018...

Lê Quỳnh

-

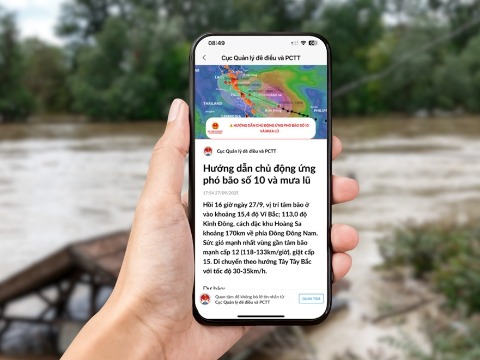

Chuyên gia dự báo về thời điểm nguy hiểm nhất về gió và mưa do tác động của bão số 10

Chuyên gia dự báo về thời điểm nguy hiểm nhất về gió và mưa do tác động của bão số 10

-

Zalo bật tính năng SOS, hỗ trợ người dân ở nhiều địa phương bị ảnh hưởng bởi bão số 10

Zalo bật tính năng SOS, hỗ trợ người dân ở nhiều địa phương bị ảnh hưởng bởi bão số 10

-

Camera AI giao thông: Không dễ đánh lừa, kể cả áo có hình dây an toàn

Camera AI giao thông: Không dễ đánh lừa, kể cả áo có hình dây an toàn

-

Thúc đẩy chuyển đổi số trong quản lý quy hoạch và kiến trúc

Thúc đẩy chuyển đổi số trong quản lý quy hoạch và kiến trúc

- Tập đoàn TTC được vinh danh Top 10 Doanh nghiệp phát triển Bất động sản công nghiệp hàng đầu Việt Nam

- Giải mã sức hút của Vinhomes Sài Gòn Park: “Tài sản lõi” được trợ lực từ tiến độ thần tốc

- Phong Nha - Kẻ Bàng được UNESCO công nhận là Khu Dự trữ sinh quyển thế giới

- VF 8 thế hệ mới lập kỷ lục hơn 12.700 đơn đặt hàng sau 8 ngày mở bán

- Sài Gòn trong tư liệu cổ: Một đô thị sinh ra để hướng biển

- Đô thị hữu cơ - Một logic khác cho đô thị mới

- Hà Nội và bài toán 10.000 tấn phế thải xây dựng mỗi ngày

- TP.HCM phác họa tầm nhìn 100 năm: Siêu đô thị đa trung tâm, kết nối biển, dẫn dắt tăng trưởng khu vực

- Câu chuyện tháng Tư với gia đình anh Bảy

- Không gian thoát lũ sông Hồng: giới hạn hay cơ hội của Hà Nội?

- Nghiêu Đề - lặng lẽ tài hoa

- Những bến tàu xưa thành công viên kỳ thú

- Thành phố đi xa... hay con người đi lạc?

- Chuyến về Sài Gòn thăm nguồn cội của hậu duệ chú Hỏa

- Gia tộc chú Hỏa góp công lớn tạo nền móng đô thị Sài Gòn